Các nhà khoa học thuộc Đại học Michigan vừa công bố phát hiện một kẽ hở trong hệ thống mật mã hoá RSA vốn được sử dụng rất phổ biến hiện nay. Họ cũng mô tả một cách phá vỡ hệ thống, lấy khoá bí mật RSA 1024 bit trong vài ngày thay vì vài năm nếu tấn công theo cách thông thường.

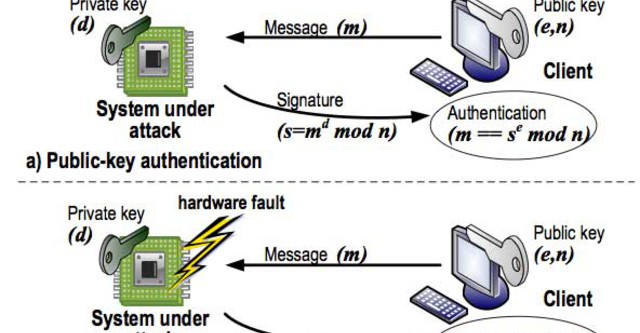

Thay vì tấn công bằng brute force (dò tìm lần lượt) theo cách thông thường, các nhà khoa học tạo một điện thế lớn để gây lỗi hệ thống, từ đó giúp tìm ra khoá bí mật. Việc tấn công được thực hiện trên một FPGA.

Điều thú vị là, cách đây không lâu, một bài báo cho đã công bố việc bẻ khoá RSA 768 bit thực hiện trên 80 vi xử lí Opteron. Theo bài báo đó, RSA 768 bit khó hơn 1000 lần so với RSA 512 bit (bị phá vỡ cách đây một thập kỉ), và RSA 1024 bit khó hơn 1000 lần so với RSA 768 bit. Theo công bố của bài báo trên (tháng 2/2010), RSA 1024 bit có thể bị phá vỡ bằng sức tính toán tương đương với 1500 năm, dùng một VXL Opteron 2,2 GHz.

Thế mà giờ đây, theo cách tấn công mới, RSA 1024 bit đã bị bẻ gãy trong 100 giờ.

Bạn đọc quan tâm có thể tải về tài liệu tại đây. Báo cáo được trình bày tại hội nghị DATE 2010 diễn ra tại Dresden, Đức trong tuần vừa qua.

Bình luận

Trong lúc chờ RSA cải tiến, giờ cứ tự bảo mình là không sao cả! Mà cách đây mấy năm, đã chuyển sang dùng RSA 2048 bit trên mấy host rồi Còn các hệ thống có sẵn thì đành chịu.

Còn các hệ thống có sẵn thì đành chịu.

Tấn công theo kiểu hardware fault-base attack

Hehe theo em dù sao thì tấn công theo kiểu fault-base này cũng chỉ ảnh hưởng chủ yếu đến các thiết bị mobile, tiếp xúc trực tiếp với môi trường vật lý thiếu kiểm soát thôi. Còn các hệ thống nằm riêng biệt trong data center thì có cách giời mà gây shock điện cho nó được. Trong khi các thiết bị mobile thì vì tính mobility cao nên khả năng giờ đứng yên tại chỗ 100 giờ liền cho tấn công cũng ít khi xảy ra.

Đây ko phải lỗi thuật toán

Theo những gì mình đọc thì đây ko phải lỗi thuật toán mà là tấn công vào hệ thống tạo key theo thuật toán RSA 1024bit => Thế nên nó chỉ ảnh hưởng đến 1 số hệ thống chứ ko phải ảnh hưởng tất cả đến nỗi phải thay đổi thuật toán đâu :). Những dịch vụ kí số, chứng thực, giao dịch điện tử vẫn bình thường

RSA đã được chứng minh bằng toán học rồi mà. Nhưng thuật toán nào cũng phải cài đặt lên một hệ thống nào đó => không thể bỏ qua việc tấn công bằng kênh phụ.